Este proyecto nos ofrece una estructura que nos garantiza en gran medida el anonimato en la red.

Financiación del proyecto TOR

TOR fue originalmente patrocinado por el laboratorio de investigación Naval de EE.UU y después paso a tener financiación de la EFF.

A finales del 2006 pasa a formarse como organización sin animo de lucro y por tanto a obtener el apoyo financiero mediante donaciones y becas. Algunas de sus fuentes de ingresos provienen del departamento de Estado de EE.UU, Broadcasting Board of Governors y la fundación Nacional de ciencia.

Desde el 2012 el 80% de los 2 millones de dólares del presupuesto anual viene del gobierno de Estados Unidos, el gobierno sueco y algunas otras organizaciones institucionalizadas.

Roger Dingledine (uno de los fundadores del proyecto) declaró que los fondos del departamento de defensa son similares a una beca de investigación mientras que Andrew Lewman (director ejecutivo del proyecto TOR) afirmó que pese a que aceptan fondos del gobierno no colaboran con la NSA para revelar las identidades de los usuarios.

Funcionamiento de TOR

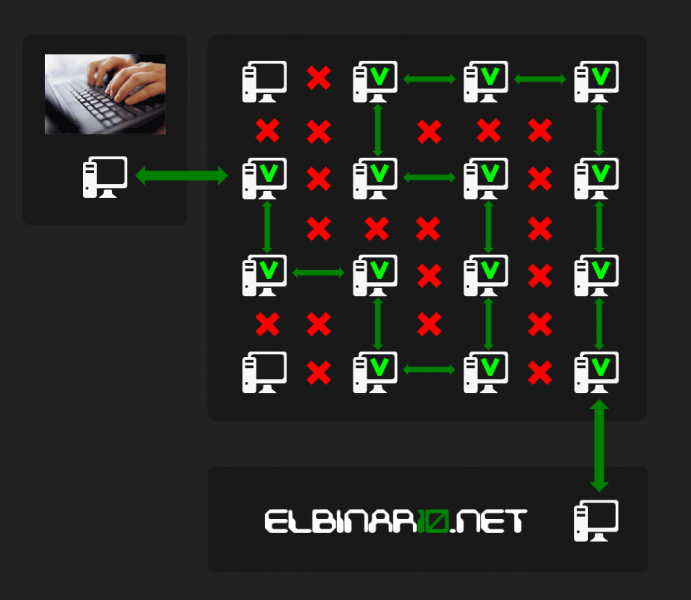

TOR es una red de proxies que se insertan entre tu dispositivo (ordenador, teléfono, tablet, …) y el servidor al que conectes.

La comunicación circulará saltando de un nodo de TOR a otro de forma cifrada y aleatoriamente de tal manera que no es posible saber a dónde estás accediendo, incluso aunque alguno de los nodos intermedios de TOR esté comprometido.

Aquí dispones de algo de información que vas dejando por las webs que vas visitando:

Si instalas TOR y entras a visitar este articulo nuevamente podrás comprobar que los datos que vas ofreciendo en tu navegación son diferentes.

La IP que vas dejando es la de un nodo TOR. No visitas directamente por tanto el binario.net si tienes bien configurado TOR y en nuestros servidores no sabremos si la visita viene de Sevilla, París o Argentina ya que solo conocemos la IP del nodo de salida.

TOR Browser Bundle

Una de las aportaciones del proyecto TOR es Tor Browser Bundle (TBB de ahora en adelante). Se puede descargar desde aquí.

TBB es una versión del navegador web «Firefox» modificada para que sus conexiones pasen por la red TOR. TBB además viene con configuraciones y plugins que hacen la navegación más segura.

Para ejecutar TBB en Debian Linux debemos seguir tres pasos:

- Descargar

- Descomprimir:

tar -Jxf archivo.tar.xz* - Ejecutar. Doble click sobre start-tor-browser o lo ejecutamos desde la terminal.

./start-tor-browser

En caso de que no funcionase la descompresión es posible que sea que necesites instalar el paquete xz-utils.

El comando: apt-get install xz-utils servirá para instalarlo.

Si lo que uno desea es instalar TOR en Debian sin necesidad de instalar Tor Browser Bundle esto se puede realizar simplemente con el comando: apt-get install tor y después configurar sus navegadores y aplicaciones manualmente para obtener mayor control de lo que se esta haciendo.

Algunos Consejos

- Descargarse la versión en inglés. La mayoría de la gente usa la versión en inglés, eso permite dar menos información sobre nosotros.

- Ten en cuenta que solo se pasa por TOR con TBB. Una conexión realizada, por ejemplo, desde Pidgin o Thunderbird, no pasa por TOR, por lo que la conexión se hace desde tu IP. Es posible «torificar» estos programas de todos modos.

- No instales plugins en TBB.

- Usa HTTPS siempre que sea posible.

- No abras archivos descargados desde TBB. Un doc o un pdf pueden requerir archivos de la red. Al no pasar ese proceso por TOR, podrían ver tu IP.

No utilices el servidor DNS de tu proveedor de servicios

Lo ideal es cifrar las peticiones DNS pero al menos en un principio simplemente dejar de usar los propios servidores DNS de teléfonica, BT, ONO, … es un gran paso.

Este es un listado de servidores DNS «Censorship-free»:

Island DNS Island Telecom

213.167.155.16

Swiss Privacy Foundation

87.118.104.203

62.141.58.13

87.118.109.2

77.109.138.45

77.109.139.29

87.118.85.24

FoeBuD e.V.

85.214.20.141

Censurfridns

89.233.43.71

89.104.194.142

Otra opción es que si simplemente vas a entrar a un determinado servidor desde el navegador lo mejor es fijarlo directamente en el fichero hosts para que no se realicen peticiones no necesarias a ningún servidor DNS.

3 Comentarios